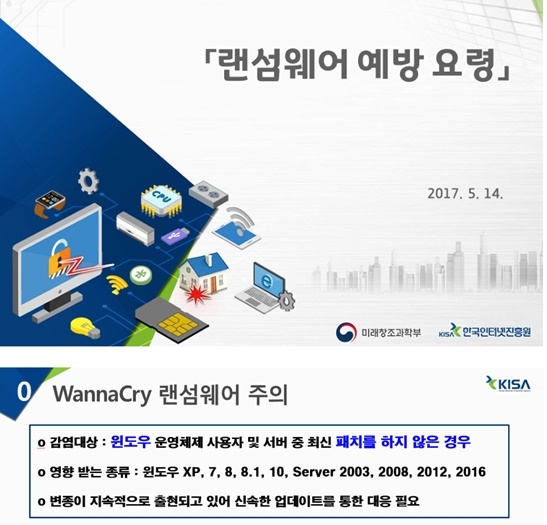

미래부창조과학부와 한국인터넷진흥원(KISA)은 14일 윈도 운영체제(OS) 취약점을 이용한 랜섬웨어인 '워너 크라이'(WannaCry)로 인한 국내 피해 확산 차단을 위한 대국민 (랜섬웨어 피해 예방을 위한)행동 요령을 발표했다. 지난 12일 영국에서 발생해 최소한 전 세계 99개국으로 확산돼 각국 정부와 병원 및 기업이 피해를 보고 있다. 우리나라도 본격적인 업무가 시작되는 월요일 15일부터 피해가 발생하게 될 것으로 보인다.

해커들은 전세계 불특정 다수의 컴퓨터를 암호화시킨 뒤 이를 볼모(ransom)로 삼아 이를 풀어주는 대가로 당초 300달러, 이제는 600달러의 비트코인을 요구하고 있는 것으로 알려졌다. 워너크라이 랜섬웨어는 마이크로소프트(MS) 윈도 운영체제(OS)의 SMB(Server Message Block) 취약점을 이용해 전파된다. 최신 보안 패치가 설치되지 않은 윈도 컴퓨터는 부팅시 감염될 수 있다.

이날 인터넷진흥원은 이같은 랜섬웨어 공격 피해에 대비해 ▲MS에서 보안 업데이트 지원을 중단한 윈도비스타이하 버전 이용자는 윈도7이상의 운영체제로 버전 업그레이드하고 최신 보안패치를 적용할 것으로 권고했다. (아래 그림 참조) 또 ▲윈도 최신 보안 패치가 불가능한 사용자의 경우 서비스 영향도를 검토하여 KISA가 제안한 방식대로 조치하라고 권고했다.

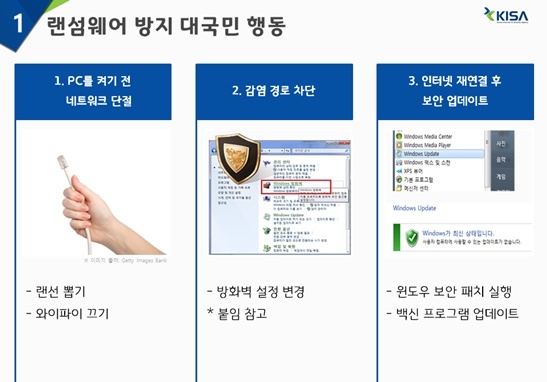

미래부는 개인과 회사의 직원들은 윈도 보안패치가 안된 경우 △컴퓨터 부팅전 인터넷을 차단하고(랜선 연결 제거) △SMB 포트를 차단한 후(프로토콜 비활성화) △인터넷에 연결하여 윈도우 보안패치 및 백신 업데이트 등의 순서로 진행하는 것이 추가적 감염 피해를 막을 수 있다고 설명했다.

인터넷진흥원에 따르면 이번에 발생한 랜섬웨어의 영향을 받는 시스템은 윈도10, 윈도8.1, 윈도RT 8.1, 윈도7, 윈도서버 2016, 윈도서버 2012 R2, 윈도서버 2008 R2 SP1/SP2 등이다.

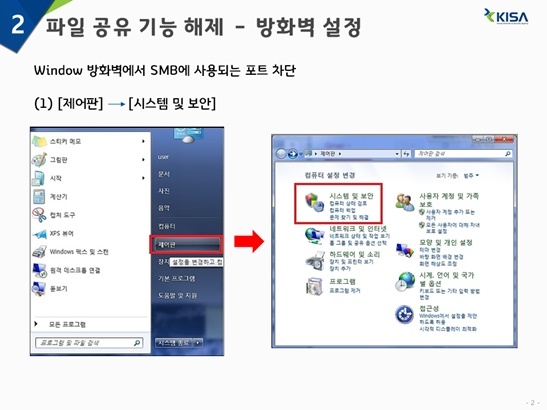

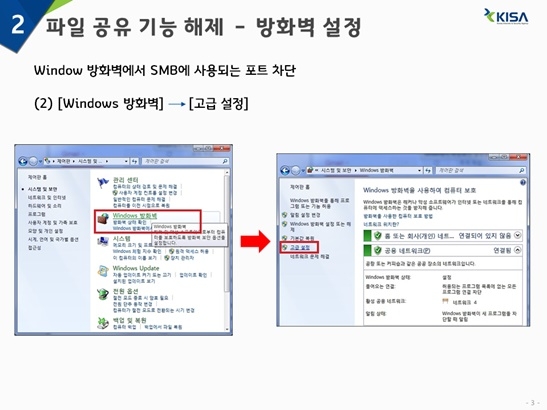

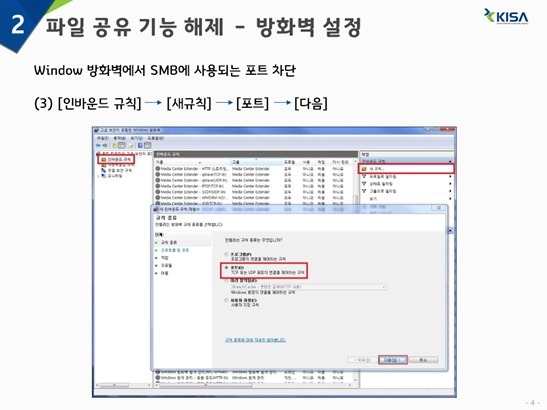

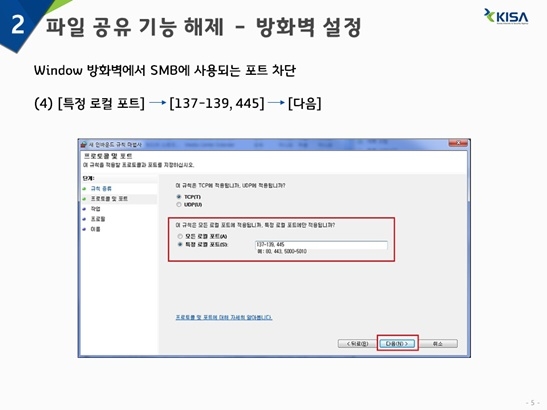

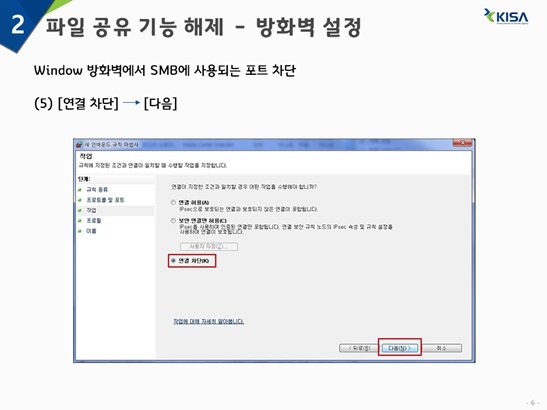

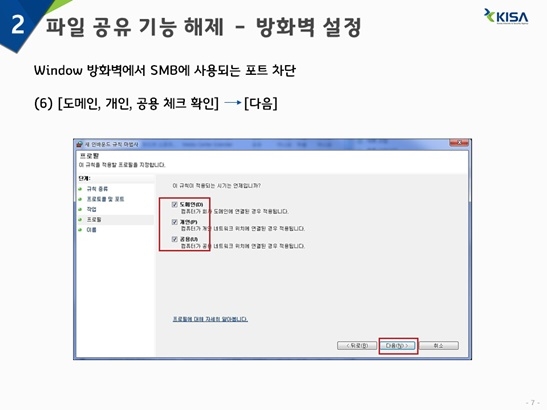

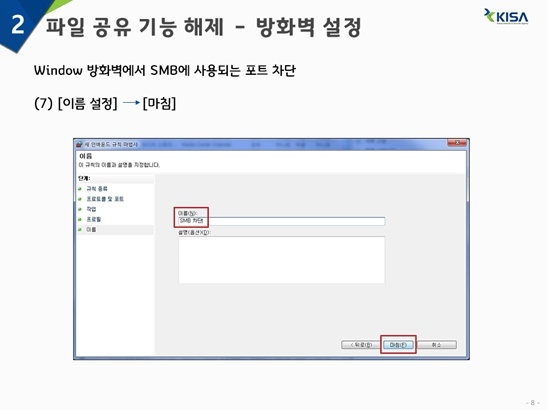

인터넷진흥원은 랜섬웨어 감염을 예방하기 위한 방화벽 설정 방법을 7장의 그림으로 소개했다.

이날 인터넷진흥원은 ▲MS에서 보안 업데이트 지원을 중단한 윈도비스타이하 버전 이용자는 윈도7이상의 운영체제로 버전 업그레이드 및 최신 보안패치를 적용할 것으로 권고했다. 또 ▲윈도 최신 보안 패치가 불가능한 사용자의 경우 서비스 영향도를 검토하여 아래와 같은 방법으로 조치할 것으로 권고했다.

(1) 네트워크 방화벽 및 Windows 방화벽을 이용하여 SMB 관련 포트 차단(SMB 관련 포트:= 137(UDP), 138(UDP), 139(TCP), 445(TCP))

(2) 운영체제 내 설정을 이용하여 모든 버전의 SMB 프로토콜 비활성화

▷(윈도 비스타 또는 윈도서버 2008이상) 모든 운영체제: 시작 →윈도파워셸 →우클릭→관리자 권한으로 실행→

① set-ItemProperty –Path

“HKLM:SYSTEMCurrentControlsetServicesLanmanserverParameters” SMB1 –

Type DWORD –Value 0 –Force

② set-ItemProperty –Path

“HKLM:SYSTEMCurrentControlsetServicesLanmanserverParameters” SMB2 –Type DWORD –Value 0 –Force

▷(윈도8.1 또는 윈도 서버 2012 R2 이상)

클라이언트 운영 체제 : 제어판 → 프로그램 → Windows 기능 설정 또는 해제 → SMB1.0/CIFS 파일 공유 지원 체크 해제>

시스템 재시작 서버 운영 체제 : 서버 관리자 → 관리 → 역할 및 기능 → SMB1.0/CIFS 파일 공유 지원 체크 해제 → 확인 → 시스템 재시작

(3) (윈도 XP 또는 윈도서버 2003 사용자) RDP 사용 시 IP접근통제를 통해 허용된 사용자만 접근할 수 있도록 설정 및 기본 포트번호(3389/TCP) 변경

(4) (윈도서버 2003 이하 사용자) 서버 내 WebDAV 서비스 비활성화

미래부와 인터넷진흥원은 기업에서는 랜섬웨어 유입 및 확산을 차단할 수 있도록 보안조치를 적극 시행하고 랜섬웨어 감염 등 피해가 발생한 경우 KISA로 즉시 신고해 줄 것을 당부했다. 자세한 방법은 KISA 보호나라(www.boho.or.kr) 보안공지를 참조하면 된다. 전화문의는 국번없이 118로 하면 된다.

이재구 기자 jklee@g-enews.com

![[현장] AI컴퓨팅 전력소비 줄이기에 '사활'](https://nimage.g-enews.com/phpwas/restmb_setimgmake.php?w=184&h=118&m=1&simg=2024041917582903842edf69f862c1182354136.jpg)

![[유럽 증시] 이스라엘 이란 타격에 유럽 3개국 지수 '동반 하락'](https://nimage.g-enews.com/phpwas/restmb_setimgmake.php?w=80&h=60&m=1&simg=2024041720184501291a6e8311f6421814790164.jpg)